Analyse av en BankID phishing svindel

“Phishing warning” by Christiaan Colen is licensed under CC BY-SA 2.0

Jeg har en utall av epostadresser. Noen er ting som henger igjen etter prosjekter det ikke lenger er så mye aktivitet i, men andre har aldri vært ment å brukes til å sende eller motta epost. Siden jeg pusler i litt med å holde oppsikt med de lyssky delene av nettet er disse nyttige å ha liggende rundt til å fange opp litt av hva som rører seg i skyggene.

Her om dagen dukket det opp en epost som vakte min interesse. Jeg fikk ikke tid til å se på den før i dag, men her er en kort oppsummering av hva jeg fant.

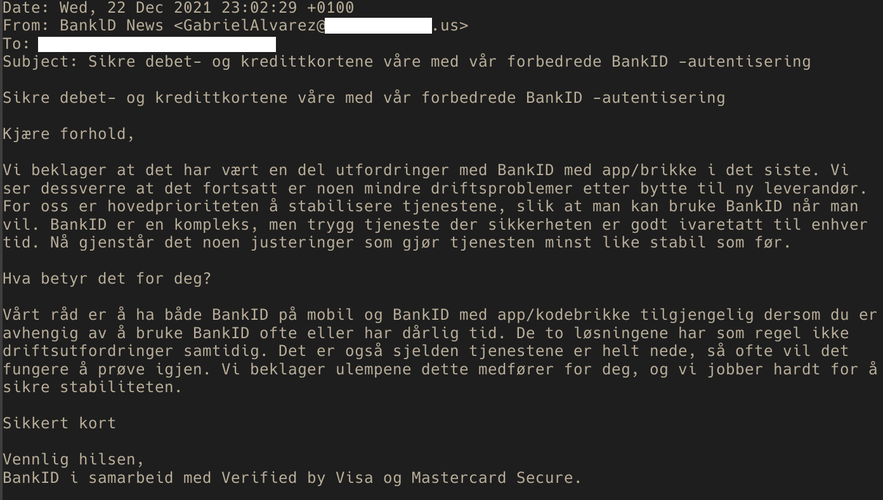

Tilsynelatende er eposten fra BankID, og ser tilforlatelig nok ut. De beklager ustabiliteten rundt tjenesten den siste tiden, og forklarer at dette skyldes at de har skiftet en underleverandør. Videre beroliger de oss med at de tar sikkerheten på alvår og kommer med noen gode tips for å ikke bli rammet av evt nedetid i fremtiden.

Så langt alt vel, men noe skurrer.

For det første så har jeg mottatt denne eposten på en av honningadressene mine. Det er ingen grunn til at BankID skulle kommunisere med meg på denne adressen. Jeg stusser også litt på at eposten er sendt fra en GabrielAlvares på et mistenkelig domene. (Det kan være at avsenderadressen er ekte nok, men den har uansett ikke noe med BankID å gjøre.)

I tillegg virker emnefeltet noe mystisk.

Her er det flere ting som skurrer litt…

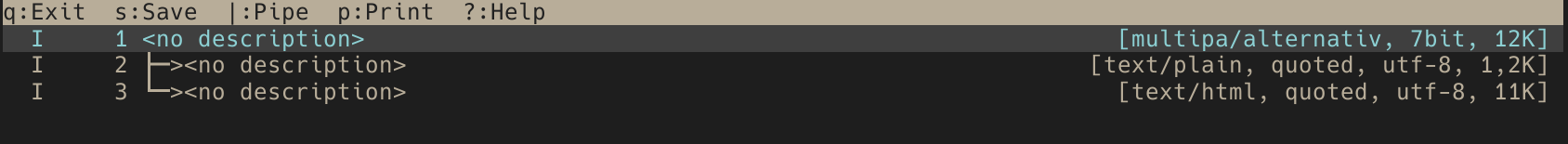

Epost er et litt komplisert format. I Skjemdumpen ovenfor ser du tekstrepresentasjonen av eposten. I tillegg sender mange i dag en HTML-versjon av eposten. HTML i epost er en vederstyggelighet, som vi skal se litt senere, men blir desverre foretrukket av de fleste nå om dagen siden det gjør epost litt mer flashy.

Her ser vi hvordan eposten består av to deler, en tekst-del og en HTML-del.

HTML-epost foretrekkes også av kriminelle, og ikke uten grunn!

Tar vi en titt på HTML-delen av eposten så ser vi at den inneholder referanser til to bilder og en lenke til en annen side.

% rg -No '(src|href)="[^"]+"' html-part.html

src="https://fixzy.s3.ap-southeast-1.amazonaws.com/content/320/check.png"

src="https://fixzy.s3.ap-southeast-1.amazonaws.com/content/320/image-1.png"

href="https://XXXX-kindergarten-bXXXXm.de/wp-content/plugins/really-simple-ssl/testssl/cloudflare/movable.php?a=FAZeXXXXXXXXXXXXXXXXXXXXXXXXQAsD"

Bildene virker ikke så interessante her. Men noe av greia med bilder er at med mindre epostprogrammet ditt blokkerer nedlasting av eksterne bilder, vil disse lastet ned og vises i eposten uten at du trenger å gjøre noe. Dette brukes ofte av markedsavdelinger rundt om for å spore hvem som leser eposten, men i kriminelle hender kan dette være et langt farligere verktøy.

Den siste nettadressen er imidlertid langt mer interessant. Den peker til et domene som

absolutt ikke har noe med BankID å gjøre. Dette ser ut som en infisert WordPress side,

hvor noe ondsinnet progtamvare har blitt plantet i utvidelsen really-simple-ssl. En

utvidelse som gjør det enkelt å sikre websiden med TLS kryptering.

Filen movable.php er ikke en del av really-simple-ssl, og har nok enten blitt plantet

der av noen som har brutt seg inn på siden, eller det kan hende at nettsideadministratoren

har lastet ned en allerede infisert utgave av really-simple-ssl on installert den på siden

sin uten å vite bedre. (Alltid installer WordPress-utvidelser fra offisielle nettsteder eller

WordPress sitt eget bibliotek av utvidelser på WordPress.org!)

Ved å klikke på lenken “Sikkert kort” i HTML- versjonen av eposten, vil nettleseren gå til denne adressen og laste ned siden som den produserer.

Siden jeg ikke har tilgang til den infiserte serveren, stopper min utforsking her. Det er aldri godt å vite hva som skjer om man folger lenken.

Sansynligvis vil den vise deg en side som minner mistenkelig på en side fra BankID og be deg om å skrive inn engangskoden din og BankID passordet ditt, men det kan også være noe helt annet. Siden jeg ikke kan vite hva konsekvensene av det kan være hverken for meg, for den infiserte nettsiden eller potensielt andre nettsider, ville det være svært uforsiktig av meg å følge denne lenken, enten det er ved å klikke i en nettleser eller å undersøke den med andre verktøy.

(For sikkerhets skyld har jeg også endret vitale deler av nettadressen slik at du heller ikke kan gjøre det.)

Så, vi vet ikke helt hva som skjer hvis vi klikker på lenken i denne eposten. Uansett vil det ikke være noe bra. Men vi har likevel lært noe: Kriminelle holder seg godt orientert om hva som skjer i Norge, og er klar til å utnytte dette på kort varssel. BankID har hatt stabilitetsproblemer i det siste i forbindelse med bytte av underleverandør.

Phishing via epost er fortsatt en av de vanligste måtene å svindle folk på, og å lure folk til å laste ned og installere ondsinnet programvare på sine egne systemer.

Det er fort gjort, og de kriminelle har etter hvert blitt såpass flinke at det er ikke alltid så lett å avgjøre om en epost er svindel eller ikke. I dette tilfellet var det avsenderadressen som nok er det tydeligste tegnet som er lettest å oppdage. Sørg for at du ser hele avsenderadressen i mottatte eposter, ikke bare avsenderens navn!

Det andre tegnet er nettadressen i lenken i eposten. Denne er litt vanskeligere å oppdage, siden den ikke vises i selve eposten. Du må holde musen over lenken og dobbelsjekke dersom du er på en stasjonær PC eller en fangvarmer. På mobil og nettbrett er det vanskeligere. Litt avhengig av programvaren kan du ofte holde lenge på lenken for å få se selve nettadressen, men om du er i tvil, la heller være å klikke fra slike enheter og vent til du har mulighet til å sjekke på en ordentlig PC.

Til sist: Har du blitt utsatt for en phishingsvindel, så er det ikke noe å være flau over! Det har også mange som er mer kydig enn deg på disse greiene. Rapportér mistenkelige eposter til IT avdelingen hos arbeidsgiver om du mottar dem på jobbmailen, eller til epostleverandøren din om du mottar dem privat. Den eneste måten vi kan bekjempe denne formen for kriminalitet er ved å stå sammen mot den.